Que sont les exploits ?

En termes simples, les exploits sont un code ou un programme qui identifie les vulnérabilités de sécurité au sein d'un système et accède à vos informations. Il est souvent confondu avec le terme malware, mais la vérité est qu'il ne s'agit pas d'une application conçue pour endommager directement le système, mais pour identifier les failles de sécurité.

En détectant une faille de sécurité, il peut accéder au système et, selon les intentions de l'attaquant, exploiter ou non la vulnérabilité. Parfois il est difficile d'identifier un exploit et le moyen le plus simple d'éviter ce type de menace est de maintenir votre système constamment à jour.

Il existe de nombreux exploits qui ont été identifiés et qui sont très célèbres. Lorsqu'ils sont connus, il est plus facile de prendre les mesures appropriées pour les éviter. Il existe également des vulnérabilités connues telles que 0-jour qui n'ont pas été signalés et exploiter pour attaquer massivement.

A quoi servent les exploits ?

De nombreux exploits sont pratiquement indétectables, c'est pourquoi aujourd'hui c'est la menace favorite des cybercriminels voler des informations par les agences gouvernementales et les grandes entreprises. Il peut même violer des infrastructures entières fonctionnant sur un ordinateur, et son fonctionnement est critique.

Mais les exploits ne sont pas seulement utilisés par les pirates. Les sociétés de sécurité de l'information les utilisent pour trouver des failles de sécurité de système de leurs clients. Ceci est fait pour détecter un éventuel défaut avant que quelqu'un ne le trouve en premier et profite de la situation.

Une autre utilisation populaire est la vérification du mot de passe Wi-Fi. EST une vérification qui vous permet de voir si quelqu'un d'autre peut se connecter à votre réseau domestique sans avoir à connaître le mot de passe. Cela peut être très utile pour empêcher un attaquant d'entrer dans votre réseau et de voler des informations privées.

Les exploits sont également utilisés dans le monde du jeu, oui chiamano cheat, patch o crack. Un expert peut trouver un bogue dans le système et jouer sans licence ou débloquer des astuces spéciales via une commande.

Comment se protéger des attaques d'exploit ?

Parfois, détecter une attaque d'exploit peut devenir une mission impossible, d'autant plus maintenant qu'il s'agit d'un outil de prédilection pour les pirates. Ce que vous pouvez faire, c'est protéger vos informations contre de futures attaques prendre certaines mesures.

- Bloquer les publicités sur Internet. Les navigateurs offrent des extensions qui vous permettent de bloquer les fenêtres pop-up qui s'exécutent sans avertissement. Les publicités peuvent conduire les utilisateurs vers des sites malveillants contenant des exploits.

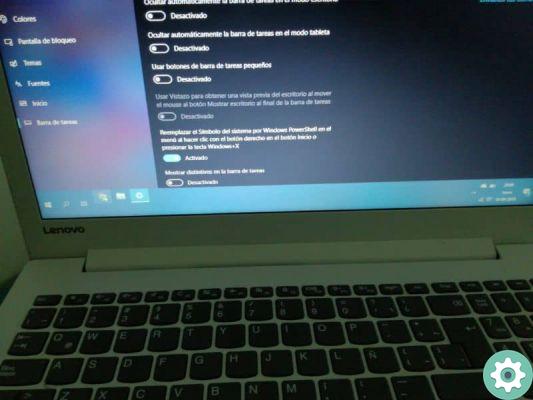

- Gardez le système d'exploitation à jour. Les systèmes d'exploitation proposent constamment des mises à jour de sécurité pour éviter les pannes du système. Les programmes installés doivent également être mis à jour pour réduire les risques d'attaques.

- Utilisez des systèmes d'exploitation avec prise en charge de la sécurité. N'utilisez pas de versions de systèmes d'exploitation qui ne prennent plus en charge les mises à jour du fabricant. Si une nouvelle menace émerge, vous risquez d'être attaqué. Si votre système d'exploitation n'est pas pris en charge, passez immédiatement à un plus récent.

- Utilisez un seul navigateur. C'est un moyen de contrôler le risque d'attaque en n'ayant qu'une seule application pour accéder à Internet.

- États-Unis Malwarebytes Anti-Exploit. Il s'agit d'applications qui ont des signatures de détection d'exploit connues. Si vous avez le budget pour acheter un tel outil, cela peut être un bon investissement dans la protection de vos données. Avec un kit d'exploitation, vous pouvez analyser la navigation Web des utilisateurs en temps réel et détecter les vulnérabilités des applications et des protocoles.